La mobilité des collaborateurs et le développement du coworking posent aux DSI des questions réseau concrètes : comment isoler les flux de différentes entreprises sur la même infrastructure ? Comment simplifier l'accès WiFi sans sacrifier la sécurité ? Comment intégrer le réseau au cycle de vie des collaborateurs (arrivées, départs, changements de poste) sans surcharge administrative ? En 2026, ces problématiques sont au cœur de la relation entre infrastructure réseau et expérience collaborateur — et les réponses passent par la segmentation VLAN, l'authentification 802.1x et l'intégration avec les annuaires d'entreprise (Google Workspace, Microsoft Entra ID).

Coworking et multi-entreprises : comment garantir l'étanchéité des flux réseau ?

Le concept de coworking séduit de plus en plus : espaces de travail derniers cri avec salles de réunion connectées, cafeteria design, et la possibilité d'échanger avec des pairs dans un espace pensé comme un lieu de vie. La formule est séduisante. Mais qu'en est-il de la sécurité des données de toutes ces entreprises qui transitent sur la même infrastructure WiFi ?

La réponse tient en deux mots : segmentation réseau. James Mitchell, directeur des solutions d'entreprise chez Regus, le réseau mondial d'espaces de travail, l'explique clairement :

« Nous veillons à séparer toutes nos connexions client. Nous utilisons nos pare-feu réseau pour créer des réseaux privés virtuels. Ces réseaux garantissent que les clients ne peuvent pas accéder aux réseaux d'autres clients. Les données de chacun sont isolées des autres. »

En pratique, cette isolation repose sur la technologie VLAN (Virtual Local Area Network) : chaque entreprise locataire d'un espace de coworking dispose de son propre segment réseau logique, invisible et inaccessible aux autres locataires, même s'ils partagent les mêmes bornes WiFi et le même accès Internet. Un pare-feu ou un firewall as a service définit les règles d'accès de chaque VLAN : quelles ressources sont accessibles (imprimantes, objets connectés, serveurs internes), quels sites sont filtrés, quels flux sont autorisés vers l'extérieur.

En 2026, cette architecture multi-tenant est devenue le standard pour tout opérateur d'espace de coworking ou d'immeuble de bureaux multi-entreprises. Les réglementations sur la protection des données (RGPD) et les exigences de conformité sectorielles (ISO 27001, HDS pour la santé) imposent cette isolation comme prérequis — pas comme option.

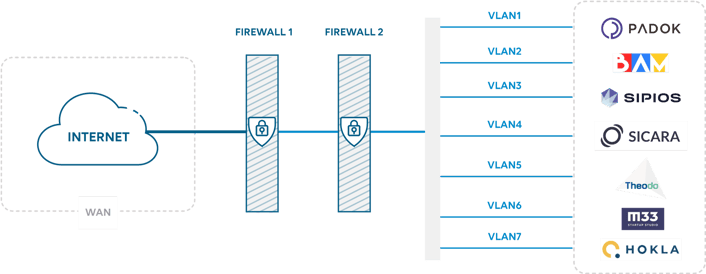

Le cas Theodo : 9 startups, une infrastructure, zéro compromis sur la sécurité

Le groupe Theodo, incubateur de neuf startups spécialisées dans le développement de solutions digitales, illustre parfaitement cette problématique. Avec 500 collaborateurs répartis dans un même bâtiment parisien, chaque entité du groupe devait disposer de son propre environnement réseau — pour des raisons de sécurité, de confidentialité des données clients, mais aussi de confort opérationnel (chaque startup ayant ses propres outils, ses propres objets connectés, ses propres règles de filtrage).

Wifirst a répondu à cet enjeu en déployant deux firewalls qui définissent les règles de configuration réseau de chaque entreprise : création des VLAN, définition des ressources accessibles par chaque VLAN (objets connectés, filtrage de contenu, accès aux serveurs mutualisés). Un travail en amont avec chaque responsable IT a permis d'intégrer les spécificités de chaque filiale : imprimantes, meetbox, terminaux de développement, outils CI/CD...

Solution firewall as a service : Wifirst pour le groupe Theodo — isolation réseau par entité via VLAN et double firewall

Résultat : neuf réseaux étanches sur une infrastructure commune, supervisée 24/7 par les équipes Wifirst. Le tout en modèle opex, sans investissement initial en équipements.

Authentification WiFi sans friction : comment Google Workspace peut remplacer le mot de passe partagé

L'autre grande problématique du WiFi en environnement multi-collaborateurs, c'est la gestion des accès. Le mot de passe WiFi partagé entre tous les collaborateurs est un cauchemar de sécurité : il ne change jamais (ou presque), il se retrouve sur les téléphones personnels des stagiaires, et il ne permet aucune traçabilité individuelle des connexions.

La bonne pratique en 2026, c'est l'authentification 802.1x : chaque collaborateur se connecte au WiFi avec ses propres credentials d'entreprise, via un serveur d'authentification (RADIUS). À la connexion, le serveur vérifie l'identité de l'utilisateur dans l'annuaire de l'entreprise et l'assigne automatiquement au bon VLAN (celui de sa société, de son département, de son niveau d'accès).

Pour le groupe Theodo, les ingénieurs Wifirst ont déployé et opèrent un service d'authentification sur-mesure intégrant un serveur RADIUS qui interroge la base utilisateur Google Workspace de chacune des sociétés du groupe. Concrètement : le collaborateur utilise simplement les credentials de son compte Google pour se connecter au WiFi. Il est automatiquement placé sur le VLAN de sa société, sans aucune manipulation supplémentaire.

Flux d'authentification WiFi 802.1x intégré à Google Workspace — chaque collaborateur se connecte avec ses credentials Google et rejoint automatiquement le VLAN de sa société

Ce dispositif rend l'expérience collaborateur parfaitement fluide :

- Pas de mot de passe WiFi partagé entre collègues

- Pas de mot de passe VPN séparé à mémoriser

- La gestion des arrivées et départs se fait uniquement dans Google Workspace — quand un collaborateur quitte l'entreprise, son compte est désactivé dans Google et son accès WiFi est immédiatement révoqué

- La connexion VPN bénéficie de la double authentification Google (2FA) pour plus de sécurité

En 2026, cette intégration fonctionne avec les principaux annuaires d'entreprise : Google Workspace, Microsoft Entra ID (anciennement Azure AD), Okta, et les annuaires LDAP/Active Directory on-premise pour les entreprises qui n'ont pas encore migré vers le cloud.

Qu'est-ce que ça change concrètement pour le DSI ?

L'intégration annuaire + 802.1x + VLAN dynamique transforme la gestion du réseau WiFi d'une tâche récurrente en un processus automatisé. Voici ce que ça change en pratique :

| Situation | Sans intégration annuaire | Avec intégration Google Workspace / Entra ID |

|---|---|---|

| Arrivée d'un collaborateur | Communiquer le mot de passe WiFi, configurer manuellement l'accès VPN | Créer le compte Google — l'accès WiFi et VPN suit automatiquement |

| Départ d'un collaborateur | Changer le mot de passe WiFi (ou ne pas le faire...) | Désactiver le compte Google — l'accès WiFi est révoqué immédiatement |

| Changement de poste / société | Reconfiguration manuelle des droits réseau | Modification du groupe dans l'annuaire — le VLAN est mis à jour automatiquement |

| Audit de sécurité | Impossible de savoir qui s'est connecté avec le mot de passe partagé | Logs nominatifs complets (qui, quand, depuis quel appareil, sur quel VLAN) |

FAQ — WiFi entreprise, coworking et authentification 802.1x

- Qu'est-ce que le 802.1x et pourquoi est-ce important pour le WiFi d'entreprise ?

- Le 802.1x est un protocole d'authentification réseau qui permet d'identifier chaque utilisateur individuellement avant de lui accorder l'accès au WiFi. Contrairement au mot de passe WiFi partagé, le 802.1x assigne à chaque utilisateur des credentials uniques (généralement ses identifiants d'entreprise) et lui attribue automatiquement le bon VLAN selon son profil. C'est le standard de sécurité réseau pour les entreprises de plus de 50 collaborateurs.

- Un espace de coworking peut-il garantir l'isolation des données entre entreprises locataires ?

- Oui, à condition que l'infrastructure réseau soit correctement configurée avec une segmentation VLAN et un firewall qui définit les règles d'accès de chaque segment. Sans cette configuration, toutes les entreprises partagent le même réseau et peuvent potentiellement accéder aux données des autres locataires. C'est pourquoi les opérateurs d'espaces sérieux comme Regus déploient systématiquement des VPN et des VLAN par client.

- Comment fonctionne l'intégration entre le WiFi et Google Workspace ?

- Un serveur RADIUS fait le lien entre le point d'accès WiFi et l'annuaire Google Workspace. Quand un collaborateur tente de se connecter au WiFi, le point d'accès interroge le RADIUS, qui vérifie les credentials dans Google Workspace. Si l'authentification réussit, l'utilisateur est placé sur le bon VLAN selon son profil. Si son compte Google est désactivé, l'accès WiFi est refusé immédiatement. Cette intégration fonctionne également avec Microsoft Entra ID, Okta et les annuaires LDAP.

- Faut-il un opérateur réseau managé ou peut-on gérer cette infrastructure en interne ?

- La configuration initiale (firewalls, VLAN, RADIUS, intégration annuaire) requiert une expertise réseau pointue et peut prendre plusieurs semaines pour une infrastructure multi-entités. La gestion en interne est possible pour une DSI bien staffée, mais la supervision 24/7 et la maintenance représentent une charge opérationnelle significative. Un modèle managé en opex est souvent préférable — c'est l'approche retenue par Theodo avec Wifirst.

- Quels sont les risques d'un WiFi d'entreprise mal sécurisé en environnement de coworking ?

- Trois risques principaux : (1) l'accès non autorisé aux ressources internes d'une entreprise par un locataire voisin via du sniffing réseau sur un réseau non segmenté ; (2) la fuite de données confidentielles (contrats, code source, données clients) exposées sur un réseau partagé ; (3) la non-conformité RGPD si des données personnelles transitent sur un réseau non sécurisé — avec des sanctions pouvant atteindre 4 % du chiffre d'affaires mondial.